主页 > imtoken官网苹果版 > 2019年度勒索软件特别报告

2019年度勒索软件特别报告

一、概述

勒索病毒作为全球最严重的网络安全威胁之一,2019年继续对全球医疗、教育、能源、交通等社会基础设施服务和社会支柱产业造成重创。 - 以数据加密为核心的优质目标、精准攻击、定制化赎金,数据窃取、欺诈、恐吓等勒索手法的不断形成,促使2019年勒索软件索要赎金的金额大幅增加。老勒索家族继续活跃,新型勒索病毒层出不穷,作案愈演愈烈,安全形势不容乐观。

2019年典型勒索软件攻击事件:

2019年3月初,大量国外黑客组织通过恶意邮件传播GandCrab勒索软件。 黑客冒充司法机关发件人比特币敲诈邮件隐私,成功攻击感染了我国多家政企机构的内网。 随后,我国多地组织发布安全预警。 .

2019 年 3 月下旬,全球最大的铝产品生产商之一挪威海德鲁公司遭遇勒索软件公司,该公司被迫关闭多条自动化生产线,造成无法估量的损失。

2019年5月26日,易到用车发布公告称,其服务器持续遭受攻击,服务器核心数据被加密,攻击者索取巨额比特币。 易道强烈谴责这一违法行为,并已报警。

2019年5月29日,美国佛罗里达州里维埃拉海滩警察局员工发送恶意邮件,导致该市基本服务设施被勒索软件加密。 市政府官员随后召开会议,批准约 60 万美元的资金用于支付赎金。

2019 年 6 月中旬,全球最大的飞机零部件供应商之一的 ASCO 遭到勒索软件病毒的攻击。 由于病毒袭击导致生产环境系统瘫痪,该公司将其 1,400 名工人中的约 1,000 人带薪休假回家,并关闭了四个国家的工厂。

2019年9月22日,国内某大型建筑设计公司遭到勒索病毒攻击。 每台被勒索的电脑都必须得到 1.5 个比特币才能解锁。 公司电脑彻底崩溃,所有图纸都无法发布。 此事在微博上引发热议。

2019 年 10 月,全球最大的助听器制造商之一德曼特 (Demant) 遭到勒索软件入侵。 公司是目前听力行业唯一一家全面的听力解决方案,产品线涵盖助听器、人工中耳、骨传导助听器、电子耳蜗和调频语言训练系统。 这家全球听力检测设备领域的解决方案提供商因此次攻击造成的损失高达9500万美元。

2019年12月,Maze勒索团伙向南线集团勒索600万美元。 Southwire 是北美领先的电线电缆制造商之一。 该勒索团伙声称,如果Southwire不支付赎金,将把该公司泄露的120G重要数据公布在互联网上。

二、2019年勒索病毒特征总结: 1、老牌勒索家族转向精准优质的猎杀行动

观察腾讯安全威胁情报中心近一年收到的勒索软件反馈,在主流老牌勒索软件家族(如GlobeImposter、Crysis)实施的勒索软件攻击中,企业用户占了绝大多数。 这意味着,老式的勒索家族已经从大范围的无差别攻击,转变为精准、高质量的运作。 这种转换使得攻击者在每次攻击后的收益转换过程更加有效。 企业服务器被攻陷的主要原因是对外开放的相关服务使用了弱口令。 当企业中的某台服务器被攻破时,攻击者会以该机器为跳板,继续尝试攻击其他局域网中的重要资产。 在勒索病毒感染现场,我们还看到了攻击者留下的大量相关对抗和扫描工具。 在一些受感染的环境中,攻击者仅使用了数十种密码抓取工具。

2. 以泄露机密数据相威胁成为勒索攻击的新手段

在该勒索病毒的发展过程中,攻击者勒索的加密货币包括门罗币、达世币、比特币、平台券等。 观察2019年的相关数据可以看出,基于匿名性、稳定性、便捷性、相对保值等特点,比特币基本成为勒索市场唯一的硬通货。 在支付方式上,基本都是使用虚拟货币钱包转账。 在勒索谈判的沟通过程中,利用IM工具私信的方式在大规模攻击中已经消失(少量恶搞、锁定和低赎金仍在使用),攻击者往往选择沟通谈判使用匿名或非匿名邮箱,或者使用Tor登录暗网,浏览器直接访问明网对应站点,使用对应的赎金协商服务。

2019年,勒索团伙也开始偏爱定制化勒索,针对不同的目标索要不同的价格,往往是根据加密数据的潜在价值(通常为5K-10w***),勒索软件运营者的这种方式显着增加了单个人的收入勒索。 这也导致个别大型政府和企业组织在遭受定向加密攻击后被勒索高达数百万美元。 当公司有完整的数据备份计划,拒绝支付赎金时,勒索团伙又采用另一种方式:以泄露受害人的机密文件进行勒索。 下图为Maze病毒组在数据加密失败后,公开发布了被攻击公司2GB的隐私数据,勒索公司。

Sodinokibi勒索组织也在黑客论坛上发声,称如果被攻击者拒绝支付赎金,他们就会将自己的商业信息卖给竞争对手。 通过在加密前窃取企业的重要数据,当企业拒绝支付解密赎金时,就会以泄露机密数据为筹码,对企业进行威胁勒索。 对于大型企业来说,数据泄露造成的损失可能更为严重。 不仅会造成严重的经济损失,还会损害企业形象,造成严重的负面影响。

3. 僵尸网络与勒索软件相互勾结

僵尸网络是控制者与被感染的僵尸网络程序之间通过多种传播方式感染大量主机而形成的一对多的控制网络。 僵尸网络资源丰富(肉鸡),勒索团伙与其合作可以迅速扩大其勒索规模,进而直接有效地增加勒索收益。 2019年,国内利用僵尸网络进行勒索攻击的趋势进一步增强。 我们观察到以下勾结。

A. Emotet僵尸网络配合Ryuk进行勒索:

Ryuk 勒索软件家族起源于 Hermes 家族。 最早的活动迹象可以追溯到2018年8月。从2019年7月开始在中国就有活动迹象。该团伙的特点之一是赎金金额通常极高(百万以上),观察国内勒索环境分析表明,病毒感染环境会伴随检测到Emotet病毒,国外也有相关分析,指出病毒往往借助Trickbot和Emotet进行传播。

B、Phorpiex僵尸网络配合Nemty进行勒索:

Nemty病毒早期在中国主要通过垃圾邮件传播。 2019年还依托Phorpiex僵尸网络进行大规模投放。 下图IP:185.176.27.132,已在腾讯安图情报平台上被识别为Phorpiex僵尸网络资产,并在其上发布了1.6版本的Nemty勒索病毒变种。 病毒相互勾结导致Nemty勒索病毒在2019年国庆期间高发,国内多家企业受到Nemty勒索病毒的影响。

C. Phorpiex 僵尸网络与 GandCrab 合作进行的勒索:

GandCrab勒索病毒最早出现于2018年1月,也是2019年上半年最为活跃的病毒之一,一年多时间里该病毒经历了五个大版本迭代。 2019年6月1日,其在社交媒体上公开宣布已成功勒索20亿美元,将停止运营。 GandCrab勒索病毒的整个过程与利用Phorpiex进行网络长期投放有着密不可分的关系。

D.Phorpiex僵尸网络分组发送勒索邮件:

你可能收到过这样的邮件:“你感染了我的私人木马,我知道你所有的密码和私人信息(包括私人视频),唯一能阻止我的方法就是在三天内付给我价值 900 美元的比特币。” Phorpiex僵尸网络利用网络中泄露的历史邮箱信息,对数千万邮箱发起欺诈勒索。在勒索过程中,受害人极有可能因担心自己的隐私泄露而落入勒索者的圈套。信息将进一步泄露,从而被骗支付赎金。

4.疯狂重复加密,文件名加密

腾讯安全威胁情报中心发现部分系统同时感染多个勒索软件。 后来,攻击者重新加密了损坏的数据,即使面对的是其文件已被加密的受损系统。 这样一来,受害者就不得不支付两次赎金,而且由于解密测试过程无法通过单一方式进行验证,即使支付了赎金,也增加了数据恢复的难度。 同时,也注意到一些勒索软件不满足于加密文件,文件名也一起被修改。 从侧面反映出勒索软件运营商之间也存在着激烈的竞争,攻击者对赎金的追逐十分疯狂。

5.中文定制

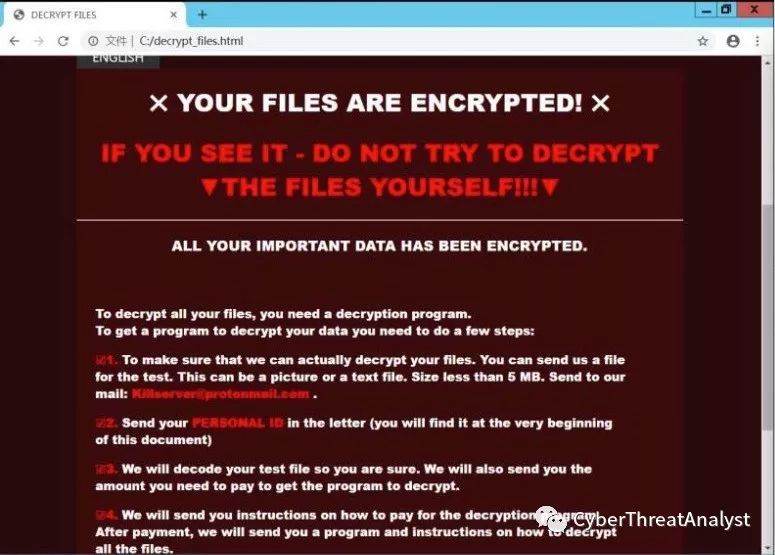

中国作为拥有8亿多互联网用户的国家,无疑成为了勒索软件攻击的重要目标。 一些勒索软件运营商已经开始在勒索信件和暗网服务页面上提供中文界面。

三、2019年勒索软件攻击数据盘点

2019年全年,勒索软件攻击次数以1月份最高,下半年整体攻击次数较上半年有所减少。 但从腾讯安全威胁情报中心收到的众多反馈数据来看,下半年企业遭受勒索软件攻击的反馈数量不减反增。 损失更为严重。

从我们2019年收到的勒索病毒反馈来看,通过对用户系统中的重要文件和数据进行加密,进而勒索虚拟货币进行犯罪,仍然是当前勒索病毒攻击的主要形式。 也比较流行的是利用群发勒索威胁邮件,打击收件人的隐私信息,然后利用收件人的恐慌心理,进行诈骗勒索。 加密数据勒索不能再通过泄露数据来威胁企业,这也成为了勒索团伙新的盈利模式(Maze和Sodinokibi都用过)。 锁系统勒索多见于以彝语编写的游戏插件和辅助工具。 同时,极少出现以勒索攻击的形式出现,以消除入侵痕迹,掩盖真相。 这类勒索软件通常出现在一些有针对性的窃取行动中。

观察2019年勒索病毒感染地区数据可以看出,国内勒索病毒攻击事件中,广东、北京、江苏、上海、河北、山东等地区最为严重,其他省份也不同程度受到了攻击。 传统企业、教育和政府机构受到的攻击最为严重,其次是互联网、医疗、金融和能源。

2019年,勒索病毒的攻击方式仍以弱口令爆破为主,其次是海量垃圾邮件蔓延比特币敲诈邮件隐私,与僵尸网络勾结发起的攻击呈上升趋势。 勒索软件还通过高风险漏洞和软件供应链传播。

4. 2019年中国活跃勒索家族排行榜

观察整个2019年的勒索病毒活动,以GlobeImposter家族最为活跃。 病毒在中国的传播主要是基于其12生肖系列和12主神系列(加密后缀后缀包含相关英文,例如:.Zeus865),各类政府和企业组织都是其重点攻击目标。 接下来是 Crysis 系列家族,继 GlobeImposter 之后,它与其衍生的 Phobos 系列一起继续活跃。 虽然GandCrab家族在2019年6月1日宣布停止运营,但仍有部分残留病毒在短时间内传播。 病毒以登场16个月、非法获利20亿美元结束传播,虽然2019年的生命周期只有一半,但其疯狂赚钱的程度堪称年度最高。 紧随其后的是Sodinokibi,号称是GandCrab的继任者。 该病毒在传播方式、作案手法、病毒行为等方面与GandCrab有很多相似之处。 是2019年最具威胁的新型勒索病毒家族之一。Stop家族寄生在大量破解软件中,持续对国内大量技术人员的工程图纸、音视频制作资料进行攻击和加密。 旧的勒索软件家族继续活跃,新的勒索软件病毒不断涌现。 越来越多的不法分子参与到这个黑色产业中。

全球冒名顶替者

GlobeImposter 于 2017 年年中出现。 加密文件完成后,会留下一个名为HOW TO BACK YOURFILES.(txt html exe)的勒索文件。 该病毒有多个加密扩展后缀,其大规模使用和广泛感染的有12生肖4444、12生肖/主神666、12生肖/主神865、12生肖/主神865qq系列等。由于该病毒的出现,目前还没有有效的解密手段,各政企机构都需要提高警惕。

孤岛危机

Crysis勒索病毒从2016年开始勒索,加密文件完成后,通常会加上“ID+邮箱+指定后缀”格式的扩展后缀,例如:“id-number.[gracey1c6rwhite@aol.com] .bip”,其家族衍生的Phobos系列变种也从今年2月份开始活跃。 该病毒通常采用弱口令爆破的方式入侵企业服务器。 安全意识薄弱的企业在多台机器上使用同一个弱密码。 面对这种病毒,很容易造成企业内服务器的大规模感染,进而导致业务系统瘫痪。

螃蟹

GandCrab勒索病毒最早出现于2018年1月,是国内第一个使用达世币(DASH)作为赎金的勒索病毒,也是2019年上半年最活跃的病毒之一。该病毒经历了5次迭代一年多来的主要版本,病毒作者一直在与安全厂商和执法机构斗争。 该病毒善于利用弱口令爆破、挂马、垃圾邮件等方式在中国传播。

2018年10月16日,一名叙利亚用户发推称,GandCrab病毒加密了他的电脑文件,由于无法支付赎金,他再也看不到战死的小儿子的照片。 后来GandCrab放出了部分叙利亚地区的密钥,并在后续的病毒版本中将叙利亚地区列入了白名单,这也是国内一些厂商将其命名为“Grand Crab Ransomware”的原因。

2019年6月1日,GandCrab运营团队在俄语论坛上发表公开声明,“从出道到现在的16个月里,累计赚取超过20亿美元,平均每人每年1.5亿,成功洗钱,同时宣布关闭勒索服务,停止运营团队,以后不再对外发布解密密钥。在我的余生里,我会挥金如土,过得很好。”

2019年6月17日,Bitdefender联合罗马尼亚及欧洲多地警方,通过线上线下联合攻坚,成功破解GandCrab病毒最新版本v5.2。 该事件也标志着 GandCrab 勒索团伙故事的结束。

Sodinokibi

Sodinokibi勒索病毒最早出现于2019年4月下旬,由于随后GandCrab停止运营,该病毒紧随其后,将GandCrab勒索病毒家族的多个传播渠道据为己有。 该病毒目前在中国主要通过网络相关漏洞和海量钓鱼邮件传播。 也被国内厂商称为GandCrab的“接班人”。 从病毒的传播和感染势头来看,这无疑是敲诈者。 冉冉升起的新星。

停止

Stop勒索病毒家族主要通过捆绑破解软件等工具在中国传播。 加密时,通常需要下载其他病毒辅助工作模块。 Stop 勒索软件使用的勒索软件后缀变化非常频繁。 它通常会勒索 980 美元,并声称在 72 小时内联系病毒作者以获得 50% 的费用减免。 同时,该病毒除了对文件进行加密外,还具有以下行为特征。

1、加密时,禁用任务管理器,禁用Windows Defender,关闭Windows Defender的实时监控功能;

2、通过修改hosts文件,防止系统访问全球大量安全厂商的网站;

3、病毒进行加密时,会导致系统明显卡顿。 为了欺骗人们,病毒会弹出一个假的Windows自动更新窗口;

4、发布一个人为修改的不显示界面的TeamViewer模块,用于实现对目标电脑的远程控制;

5、下载AZORult窃密木马,窃取用户浏览器、邮箱、多种聊天工具的用户名和密码;

天堂

Paradise勒索病毒最早出现于2018年7月,勒索弹窗的风格与《孤岛危机》非常相似。 勒索病毒加密文件完成后,文件名会变成如下格式:[原文件名]_[随机字符串]_{邮箱}.随机后缀,并在你的手机上留下一个名为Instructions的赎金票据文档files.txt 或###_INFO_you_FILE_###.txt。

迷宫

迷宫(maze)勒索病毒也被称为ChaCha勒索病毒。 擅长利用Fallout EK漏洞利用工具通过网页挂马进行传播。 挂马的网页大多涉黄赌毒,通常逐渐扩展到盗版软件、游戏外挂(或破解)、盗版影视下载,以及一些软件嵌入广告页面,其中之一该病毒的特点 据说具体勒索所需的金额是根据被感染机器的价值来确定的。 该勒索软件也是将数据加密勒索转化为数据泄露的先驱。

内蒂

NEMTY 勒索软件病毒于今年 8 月出现。 早期版本的病毒会在加密文件完成后加上NEMTY扩展后缀,因此得名。 NEMTY变种病毒加密文件完成后,会添加扩展后缀“._NEMTY_random_7随机字符”。 由于该病毒与Phorpiex僵尸网络配合,在2019年国庆期间爆发了一次感染,该病毒将避免感染俄罗斯和白俄罗斯、乌克兰以及几个中亚国家。

水母储物柜

Medusalocker病毒于2019年10月出现,已知该病毒主要通过钓鱼诈骗邮件和密码爆破传播。 早期版本的病毒在加密文件完成后添加扩展后缀.encrypted,最新版本的病毒加密文件后添加扩展后缀.ReadTheInstructions。 攻击者会向受害人勒索1BTC(比特币),市值约6.5万元。

琉克

Ryuk的特点之一是倾向于攻击数据价值高的政府和企业组织,赎金普遍极高(笔者近期联系作者索要11个比特币,价值约75万人民币,所提供的赎金金额国外的病毒通常高达数百万人民币),Ryuk勒索病毒家族起源于Hermes家族,最早的活动迹象可以追溯到2018年8月。在国内发现病毒的传递离不开来自 Emotet 僵尸网络。

五、勒索病毒未来的发展方向 1、勒索病毒与安全软件的交锋愈演愈烈

随着安全软件针对勒索软件的解决方案的成熟和完善,勒索软件成功入侵用户计算机的难度越来越大,病毒传播者将不断升级应对措施。

2、勒索病毒传播方式多样

过去,勒索软件主要通过钓鱼邮件传播。 现在勒索病毒更多的是利用高危漏洞、矛式攻击或者水坑式攻击进行传播,甚至通过软件供应进行传播,大大提高了入侵的成功率。

3、勒索软件攻击目标转向企业用户

大多数个人计算机都可以使用安全软件来完成漏洞修补。 遇到勒索软件攻击时,个人用户往往会放弃数据,恢复系统。 如果没有及时备份,企业用户往往会支付赎金来恢复数据。 因此,发现越来越多的攻击目标是政府机关、企业、医院、学校。

4.勒索病毒更新迭代提速

随着安全厂商和警方的不断努力,越来越多的勒索病毒将被破解和打击,这也将加剧黑市从业者对病毒的更新迭代。

5.勒索赎金自定义,赎金进一步增加

随着用户安全意识的提高和安全软件防御能力的提升,勒索病毒入侵的成本越来越高。 攻击者更倾向于向不同的公司索要不同的价格。 定制的勒索方案可以有效提高勒索软件的成功率。 直接增加勒索收入。 比如某公司被勒索病毒入侵后,被勒索9.5个比特币,而Ryuk团伙频频发出数百万的赎金票据,意味着未来勒索勒索金额还会进一步增加。

6.勒索软件开发门槛降低

观察近期勒索病毒开发的语言类型,可以看到越来越多基于脚本语言开发的勒索病毒开始出现,甚至开始出现使用中文编程“易语言”开发的勒索病毒。 例如使用Python系列的“Py-Locker”勒索病毒,在易语言供应链中广泛传播的“unname1889”勒索病毒,甚至还有使用bat脚本结合Winrar相关模块直接攻击的“FakeGlobeimposter”病毒。压缩文件和加密密码等,低门槛意味着更多的黑人将进入勒索行业领域,也意味着病毒将继续发展和传播。

七、勒索病毒产业化

随着勒索病毒的不断涌现,腾讯安全威胁情报中心观察到,勒索代理也在蓬勃发展。 当企业遭遇勒索软件攻击,关键业务数据被加密,但理论上根本无法解密时,勒索机构承担了受害者与攻击者协商交易恢复数据的业务。 我们注意到,勒索机构常年购买搜索关键词广告承接业务。

8. 勒索软件多平台传播

目前,勒索病毒的攻击主要针对Windows系统,但管家也陆续发现了MacOS、Android等平台的勒索病毒。 影响力也会逐渐增加。

九、参与勒索病毒的勒索者数量持续上升,勒索病毒影响规模进一步扩大

16个月赚20亿美元的GandCrab高调“退休”的故事广为流传。 可以预见,这一事件将引爆更多暗中人的贪欲。 在未来很长一段时间内,会有越来越多的人加入敲诈勒索行业,黑产业从业者会不断崛起。 由于各类病毒和木马的盈利模式相同,各类病毒都可能随时附加勒索属性。 蠕虫、感染、僵尸网络、挖矿木马等都可能在将被感染目标的剩余价值完全抽干后,发出勒索模块进行最后一步的勒索。 2019年,老牌勒索家族继续活跃,新的勒索病毒也层出不穷。 可以预见,勒索软件引发的网络攻击仍将是未来企业安全面临的重要问题之一。

六、勒索软件防范措施 企业用户参考以下措施

A、定期进行安全培训,日常安全管理可参考“三不三要”思想

1. 不要上钩:不要点击标题诱人的未知邮件

2.不要打开:不要随便打开邮件附件

3. 请勿点击:请勿点击电子邮件所附的网址

4.备份:重要数据要备份

5. 确认:打开邮件前确认发件人是可信的

6、随时更新:系统补丁/安全软件病毒库实时更新

B、全网安装专业的终端安全管理软件,由管理员批量进行杀毒和补丁安装,然后定期为系统更新各种高危补丁。

C. 部署流量监控/阻塞设备/软件,便于事前发现、事中阻塞和事后回溯。

D、建议对于因其他原因无法及时打补丁的系统,可以考虑在网络边界、路由器、防火墙上设置严格的访问控制策略,保证网络的动态安全。

E. 使用内网强制密码安全策略,避免使用简单密码。

1、建议对于弱口令或空口令的业务,对部分关键业务加强口令强度,同时采用加密传输方式。 对于一些可以关闭的服务,建议关闭不需要的服务端口,以达到安全的目的。 不要使用相同的密码管理多个关键服务器。

2、建议配置数据库账号的密码策略,加强最大错误登录次数、超过有效次数锁定、密码有效期、过期宽限期、密码重复使用等设置。

F. 建议网络管理员、系统管理员、安全管理员关注安全信息、安全趋势和最新的严重漏洞。 The cycle of attack and defense is accompanied by the life cycle of each mainstream operating system and application service.

G. It is recommended to strictly limit the address of the management access node of the database, and only allow the IP of the specific management host to log in to the database remotely.

H. Do a good job in safety and disaster recovery plan, which can be guided by the principle of data backup 321

1. Prepare at least three copies: two copies of important data backup

2. Two different forms: backup data in two different storage types, such as server/mobile hard disk/cloud/CD, etc.

3. One off-site backup: at least one backup is stored off-site, and one copy of the backup data is guaranteed to be safe in the event of an accident.

Individual users enable security protection software

Tencent Computer Manager can timely defend and intercept the variants of various ransomware families. At the same time, the housekeeper document guardian integrates the decryption schemes of multiple mainstream ransomware families and provides documents for tens of millions of housekeeper users in 2019 through a comprehensive data backup protection solution. Protect Restoration Service. Through the self-developed decryption solution, it has successfully provided decryption services for thousands of unfortunate people infected with ransomware, helping them successfully recover files encrypted by the virus.

Use the built-in document guardian of the computer housekeeper to try to recover the data